Ein unbekannte Computer-Hacker räumte den Jackpot (so nennt man den gesamten Inhalt aller eingeschobenen Geldkassetten, das kann schon mal eine halbe Million Euro sein) eines Geldautomaten sowohl im Postbank Finanzcenter in der Heinsestraße 36 in Berlin Hermsdorf als auch in der Kreissparkasse in Esslingen am Neckar in Baden-Württemberg an ein und demselben Tag ab, ohne dafür eine eigene Geldkarte oder eine gestohlene fremde Geldkarte zu benutzen. Er hackte sich jeweils in die Steuerungselektronik eines Geldautomaten.

Dieses zweifache Jackpotting geschah bereits am 9. August 2015.

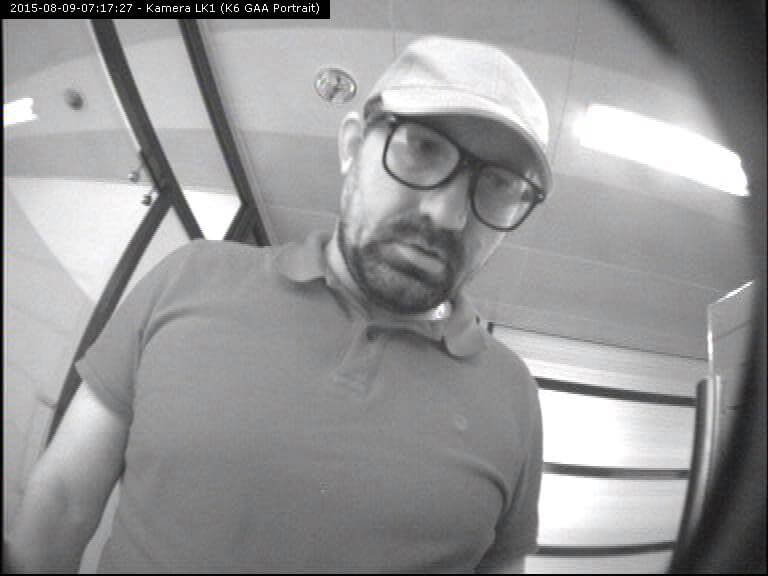

Die Polizei sucht immer noch nach dem mutmaßlichen Computerbetrüger und veröffentlichte heute Bilder aus den Überwachungskameras beider Geldhäuser, auf denen der mutmaßliche Täter gut zu erkennen ist.

Auffallend dabei: Er hat stets ein weißes Handy in der Hand, mit dem er während der ersten Tat auch mit jemandem telefonierte.

Nach bisherigen Ermittlungen betrat der Unbekannte an jenem Sonntag, dem 9. August 2015, gegen 6.50 Uhr die Kreissparkasse in Esslingen (erhielt sich dort etwas eine halbe Stunde vor einem Automaten auf) und am gleichen Tag gegen 21 Uhr eine Bankfiliale der Postbank im Berliner Ortsteil Hermsdorf.

Ohne dabei auf Kundendaten zurückzugreifen, manipulierte der Tatverdächtige in beiden Fällen die Steuerungselektronik von jeweils einem Geldausgabeautomaten und veranlasste so die Auszahlung von größeren Geldbeträgen.

Die Kriminalpolizei fragt:

- Wer kennt die abgebildete Person bzw. kann Angaben zum Aufenthalt des Mannes machen?

- Wer kann sonstige sachdienliche Hinweise zum Sachverhalt geben?

Hinweise nehmen die Ermittler des Fachkommissariats des Landeskriminalamtes Berlin in der Martin-Luther-Straße 105 in Berlin-Schöneberg unter der Telefonnummer (030) 4664 – 924 545 und per E-Mail unter lka245hinweise@polizei.berlin.de sowie jede andere Polizeidienststelle entgegen.

Eine Lehrvorführung über Jackpotting gibt es seit 2010 im Internet.

Wie man einen Geldautomaten dazu bringt, den Jackpot auszuspucken, hat Barnaby Jack, Forschungsleiter der Firma IOActive Labs aus Seattle in den USA mit Europazentrale in London, im Juli 2010 eindrucksvoll unter Applaus und Gejohle auf einer Sicherheitskonforenz namens Black Hat in Las Vegas demonstriert.

Das klappte auf zwei Wegen. Einmal ohne mechanische Manipulation des Automaten, indem er eine Schwachstelle in der standardmäßig aktivierten Fernwartungsfunktion der Automatenfirma Tranax ausnutzte, die es ihm erlaubte, seine modifizierte Firmware ohne Passwortabfrage aus der Ferne in das Gerät einzuspielen. Er brauchte am Automaten nur seine Zahlen eingeben und der Jackpot war geknackt. Auch ein Rootkit namens Scrooge hat der Sicherheitsexperte entwickelt. Es soll nahezu unsichtbar sein, bis man eine spezielle Tastenfolge eintippt oder eine bestimmte Magnetkarte in den Automaten schiebt.

Beim zweiten Weg, es betraf einen Geldautomaten der Firma Triton, konnte Jack nicht über externe Schnittstellen eindringen. Er entdeckte jedoch, dass zwar der eigentliche Tresor gut gesichert ist, man die PC-Hardware über das Öffnen der Frontabdeckung gut erreichen kann. Dazu verwendete ATM Sicherheits-Schlüssel war von der Art, wie sie auch zur Sicherung von Aktenschränken verwendet werden. ATM verwendete einen Generalschlüssel für alle ATM-Automaten. Für den Schlüssel habe Forscher Jack im Internet 10,78 US-Dollar gezahlt. Mit einem präparierten USB-Stick gelang es ihm, modifizierte Firmware einzuspielen

Die beiden betroffenen Geldautomatensicherheitsfirmen Tranax und Triton beteuerten anschließend, die Sicherheitslücke nun geschlossen zu haben.

Auch Geräte anderer Anbieter soll man theoretisch auf diesem Wege manipulieren können. In vielen Geldautomaten kommt Windows CE zum Einsatz, das den Zugriff auf das Geldscheinausgabemodul über eine serielle Schnittstelle kontrolliert.

Im Rahmen einer Fachtagung des Landesverbandes im Bund Deutscher Kriminalbeamter am Mittwoch, 18. März 2015, im Stiftskeller der Stadtsparkasse in Kaiserslautern wurde dieses Thema mit Leben gefüllt. In einem Vortrag aus der Wirtschaft zeigte Ingo Ludemann, seit 2008 Leiter Competence Center Security der Wincor Nixdorf International GmbH aus dem Wohlrabedamm 31 in Berlin Siemensstadt (Spandau), die Manipulationsmöglichkeiten an Geldautomaten auf.

Neuer Geldautomat von Wincor Nixdorf

Er schützt aber ausdrücklich nur vor Card-Trapping (Karte bleibt im Schlitz stecken, Helfer rät nochmalige Pineingabe, Karte bleibt weiter stecken, Dieb entnimmt später die Karte und hebt ab) und vor Skimming (Auslesen des Magnetstreifens, Kopie des Streifens auf neue Karte, Abheben mit Daten aus alter Karte), weil keine Karte mehr manuell mit dem Geldautomaten in Berührung kommt.

Smartphone-Nutzer können mit einer App im Branding der jeweiligen Bank die Auszahlungen initiieren. Auch eine Auszahlung an Dritte ist möglich. Mithilfe der PC/E Software werden Transaktionsdaten auf ein mobiles Endgerät des Empfängers übermittelt. Der wiederum kann damit das Bargeld am Automaten abholen. Eine weitere Funktion der App ist ein Geldautomaten-Finder, der den Weg zum nächsten System weist, das die kartenlose Abhebung ermöglicht.

In der Pressemitteilung von Wincor Nixdorf vom 12. Oktober 2012 heißt es:

Neben dem modernen Bedienkonzept ist die schnelle und komfortable Transaktionsabwicklung ein Vorteil des Smart-ATMs. Da das System über einen kontaktlosen Leser und einen verschlüsselten Touch Screen verfügt, über den eine PIN eingegeben werden kann, entfällt das Risiko für Card-Trapping und Skimming-Attacken. Mehrere Institute in Europa, den USA und Asien haben bereits Tests mit dem CINEO C 2020 gestartet.

Der Schutz vor Jackpotting wird nicht erwähnt.